如何判断服务器是否被CC攻击?

如何判断服务器是否被CC攻击

很多时候,发现自己网站特别的慢,甚至经常502,一般来说是被CC攻击了。那么怎么才能判断服务器是否被CC攻击了呢

这里利用指令:

netstat -n | awk '/^tcp/ {++S[$NF]} END {for(a in S) print a, S[a]}'

返回结果:

LAST_ACK 14

SYN_RECV 348

ESTABLISHED 70

FIN_WAIT1 229

FIN_WAIT2 30

CLOSING 33

TIME_WAIT 18122

其中可以重点观察:

SYN_RECV 大于50

TIME_WAIT 大于500

ESTABLISHED 大于 500

如果数字大于以上情况的话,基本都被命中了被CC攻击的。

服务器遇到CC攻击如何处理

怎么处理?CC攻击基本是模拟真人访问,如果肉鸡够多的话,基本是无解

下面简单说一下稍微有效的几种办法

1.针对IP进行封禁,例如一个IP如果在一秒内请求大于100的,可以封禁掉(一般肉鸡的话,都N多IP,封禁不过来的)

2.针对被高频访问的URL,譬如定制为 10秒内访问超过100次的。需要进行真人验证,有效防止被刷(也需要你有足够的宽带,如果宽带不够早就卡死了)

3.使用一些CDN,一些CDN会同时具备以上的两种功能.

以上则是如何判断服务器是否被CC攻击的全部内容,希望对您有所帮助!

页面地址:http://www.youmibao.com/n/123.html

2020年黑客首选10大Windows网络攻击技术

Red Canary近期公布了《2021 Threat Detection Report》,该报告涵盖了众多顶级网络攻击技术到MITER ATT&CK框架的映射。其中,就2020年黑客首选10大Windows网络攻击技术进行了调研。1、24%:命令行解...

Windows服务器安全网络攻击黑客

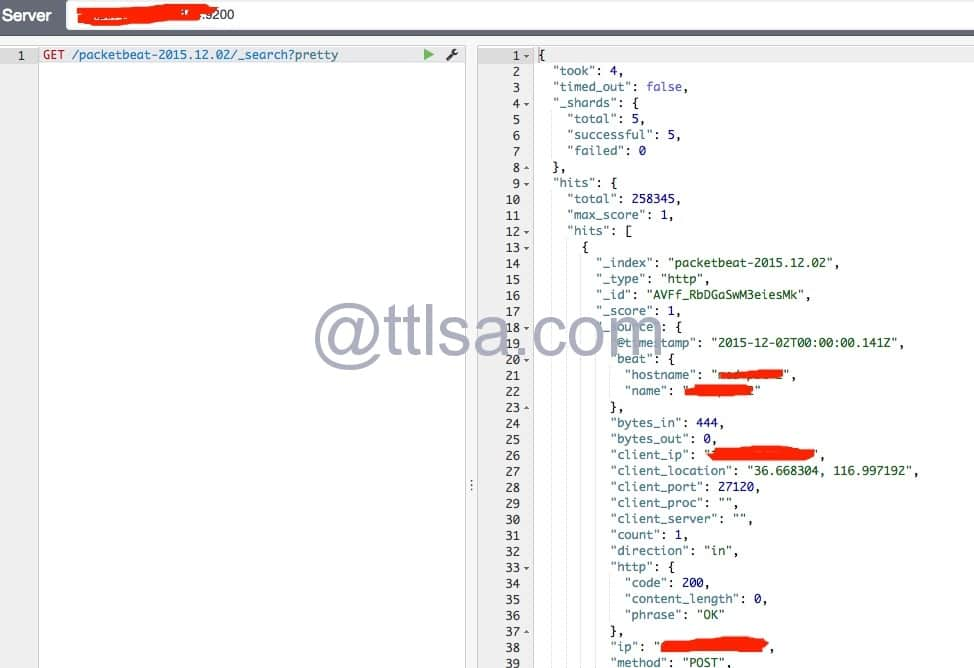

ELK Packetbeat 部署指南(15th)

Packetbeat 是一个实时网络数据包分析工具,与elasticsearch一体来提供应用程序的监控和分析系统。Packetbeat通过嗅探应用服务器之间的网络通讯,来解码应用层协议类型如HTTP、MySQL、redis等等,关联请求与响应,并记录每个事务...

服务器运维ELkelasticsearchpacketbeatkibana