近50%企业的数据库存在漏洞,法国位列漏洞数量排行榜第一

网络妥协对企业数据而言,不应该意味着“游戏结束”,但调查数据显示许多公司未能妥善保护他们“皇冠上的宝石”。

根据互联网安全公司Imperva过去五年收集的数据显示,几乎一半公司的内部数据库存在已知漏洞,而平均每个脆弱的数据库都有26个公开披露的漏洞,其中一半以上是关键或高危漏洞。

虽然易受攻击的本地数据库可以从企业防火墙中获得一定的保护,但那些留有已知/未修补漏洞的数据库的公司会将自身暴露给攻击者,这些攻击者可以通过漏洞访问公司的网络,或者能够使用公共应用程序向后端系统提供有效负载。该公司在一篇博文中表示,许多未修补的漏洞至少存在3年,超过一半(56%)是严重漏洞。

Imperva首席创新官EladErez表示,

| “这种级别的漏洞代表着一个巨大的攻击面。从攻击者的角度来看,一旦他们进入网络,就可以扫描数据库,并且很可能会发现一个存在20多个漏洞的脆弱数据库。正如我们所知,查找已知漏洞的漏洞利用就像谷歌搜索一样简单。” |

多年来,数据一直是网络犯罪分子和民族国家攻击者的关注重点。过去,攻击者可以访问内部网络并渗漏大量数据,从而导致大规模数据泄露。对零售巨头Target的攻击、对美国人事管理办公室的间谍攻击,以及最近曝光的米高梅酒店数千万条客户记录泄露,都是攻击者获取内部网络访问权限后发生的。

Imperva强调,向基于云的数据存储的转移同样转移了攻击者的注意力,但大多数组织仍在继续依赖本地数据库,尤其是内部业务数据和其他敏感信息。

该公司在其研究博客中表示,

| “多年来,企业组织一直在优先考虑并投资周边和端点安全工具,并想当然地以为对数据周围的系统或网络进行保护就足够了。然而,这种方法根本行不通,因为这是一个广泛的全球性问题。企业组织需要重新考虑如何真正保护数据。” |

据悉,这些研究数据是来自Imperva创新实验室在四年多前发布的一款数据库扫描工具,旨在更深入地了解内部数据库。该工具已经扫描了2.9万余个内部数据库,并为Imperva提供了匿名数据。

该工具发现,公司未能定期修补他们的数据库系统,但某些国家的公司做得比其他国家更好。

- 法国公司面临的风险最大,84%的数据库至少存在一个漏洞,脆弱数据库平均存在多达72个安全问题。

- 新加坡和澳大利亚分列第二和第三,分别有65%和64%的数据库存在漏洞,但两国的漏洞水平截然不同:澳大利亚的脆弱数据库平均只有20个漏洞,而新加坡的平均漏洞数为62个。

- 美国的企业做得好于平均水平,39%的数据库至少有一个漏洞,而脆弱数据库平均有25个漏洞。

EladErez认为,其中最重要的问题是身份验证绕过漏洞,该漏洞允许攻击者无需登录即可访问数据库。将数据移至云端将更一致地提供更高级别的安全性,但错误配置也会成为一个重大问题。在极少数情况下,当发现漏洞时,可能会产生可怕的后果。最近在微软Azure公共云中发现的两个漏洞可能导致其他公司的云基础设施和数据遭到大规模入侵。

EladErez表示,虽然有乐观的结论,但其中也存在一些令人担忧的问题。由于云数据库的管理和更新更加容易,我们发现暴露的数据库数量有所减少。但似乎太多人忘记了数据安全和基础网络安全。企业组织应该定期扫描数据库,扫描并获得结果只需不到两分钟,却可以帮助企业更好地了解自身的安全状态。此外,市场上也有多种工具可用于检查数据库的修补程序级别。

参考链接:https://www.darkreading.com/database-security/nearly-50-of-on-premise-databases-have-vulnerabilities

页面地址:http://www.youmibao.com/n/285.html

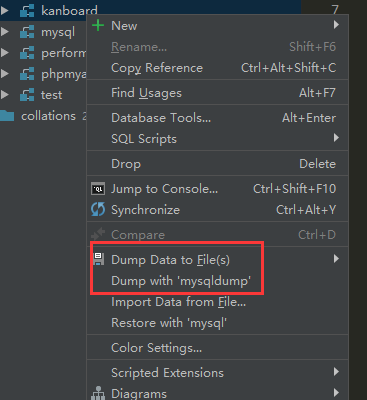

DataGrip 数据导出与导入的实现示例

目录数据导入导出数据结构及数据导出结构导入数据datagrip是由jetbarins出品,当然datagrip也顺理成章成为了一个精品,这款软件是数据库管理与开发,各种智能提醒,各种数据库连接,让你更快速,更高效的完成任务。好了,不说废话。目前阶段,我也是初学...

数据库技术DataGrip导入导出

Apache Log4j 中出现新的远程代码执行漏洞

Apache Log4j 日志库中发现了另一个严重的远程代码执行漏洞,现在被跟踪为 CVE-2021-44832。这是 Log4j 库中的第三个 RCE 和第四个漏洞,其次分别是 CVE-2021-44228 (RCE)、CVE-2021-45046 (RCE...

漏洞服务器安全Apachelog4j