漏洞利用接踵而至:Apache为Log4j发布2.17.0新版补丁修复

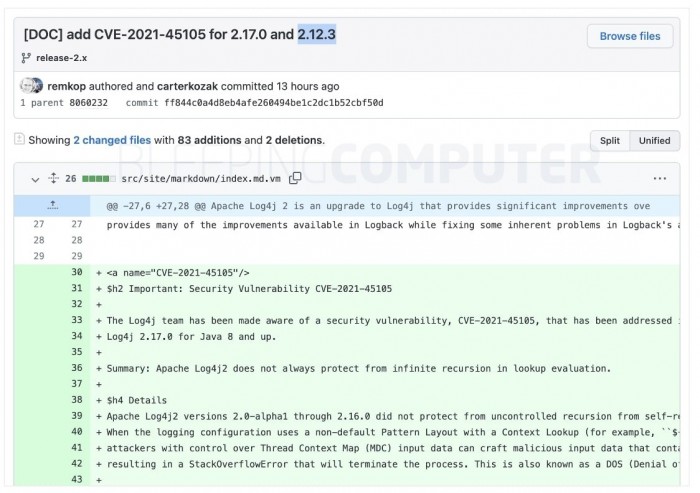

在 Log4j 漏洞曝光之后,Apache 软件基金会于上周二发布了修补后的 2.17.0 新版本,并于周五晚些发布了一个新补丁。官方承认 2.16 版本无法在查找评估中妥善防止无限递归,因而易受 CVE-2021-45105 攻击的影响。据悉,这个拒绝服务(DoS)攻击的威胁级别相当之高,CVSS 评分达到了 7.5 / 10 。

截图(via Bleeping Computer)

具体说来是,Apache Log4j2 的 2.0-alpha1 到 2.16.0 版本,均未能防止自引用查找的不受控递归。

当日志配置使用了带有上下文查找的非默认模式布局时(例如 $${ctx:loginId}),控制线程上下文映射(MDC)数据输入的攻击者,便可制作一份包含递归查找的恶意输入数据,从而导致进程因堆栈溢出报错而被终止。

时隔三天冒出的新问题,是由 Akamai Technologies 的 Hideki Okamoto 和另一位匿名漏洞研究人员所发现的 —— 此类攻击又被称作 DoS(拒绝服务)。

缓解措施包括部署 2.17.0 补丁,并将诸如 ${ctx:loginId}或$${ctx:loginId}之类的上下文查找,替换为日志记录配置中 PatternLayout 线程的上下文映射模式(如%X、%mdc或%MDC)。

Apache 还建议在 ${ctx:loginId}或$${ctx:loginId}等配置中,删除对上下文查找的引用 —— 它们源于应用程序的外部,比如 HTTP 标头或用户输入。

庆幸的是,只有 Log4j 的核心 JAR 文件,受到了 CVE-2021-45105 漏洞的的影响。

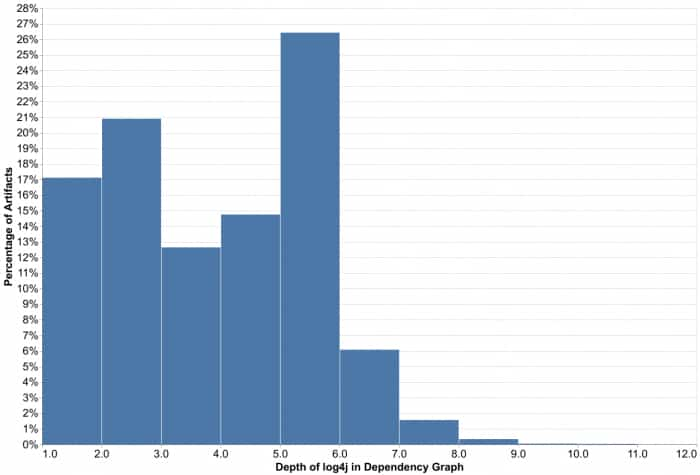

(图 via Google Security Blog)

周五的时候,网络安全研究人员开始发布有关 2.16.0 潜在问题的推文,且其中一些人确定了拒绝服务(DoS)漏洞。

美国网络安全和基础设施安全局(CISA)提出了多项紧急建议,要求联邦机构尽快在圣诞节前落实补丁修复。

与此同时,IBM、思科、VMware 等科技巨头,也在争分夺秒地修复自家产品中的 Log4j 漏洞。

第二波惶恐源于安全公司 Blumira 发现的另一种 Log4j 攻击,其能够利用机器或本地网络上的侦听服务器来发起攻击。

在此之前,许多人误以为 Log4j 漏洞仅限于暴露的易受攻击的服务器。而 Conti 之类的勒索软件组织,也在积极探索此类漏洞利用方法。

页面地址:http://www.youmibao.com/n/340.html

四种Android 银行木马已在今年感染超30万台设备

据The Hacker News网站报道,2021年8月至10月间,4种不同的Android系统银行恶意程序以通过官方Google Pllay商店传播的方式,感染了超过30万台设备,这些应用伪装成各类正常APP,一旦中招,就能悄然控制受感染的设备。网络安全公司...

服务器安全Android网络安全银行木马

一款高颜值且免费的 SQL 开发工具之Beekeeper Studio详解

目录 beekeeper studio 简介 beekeeper studio 安装 beekeeper studio 使用教程 连接数据库 文件关联 sql 编辑器 表格浏览器 ...

数据库技术SQL开发工具beekeeper

如何使用CFB对Windows驱动程序进行模糊测试

关于CFBCFB,全名为Canadian Furious Beaver,是一款功能强大的Windows驱动程序模糊测试工具,该工具可以帮助广大研究人员监控Windows驱动程序中的IRP处理器,并对Windows驱动程序漏洞进行分析、复现和模糊测试。CFB本质...

服务器安全安全工具CFB模糊测试

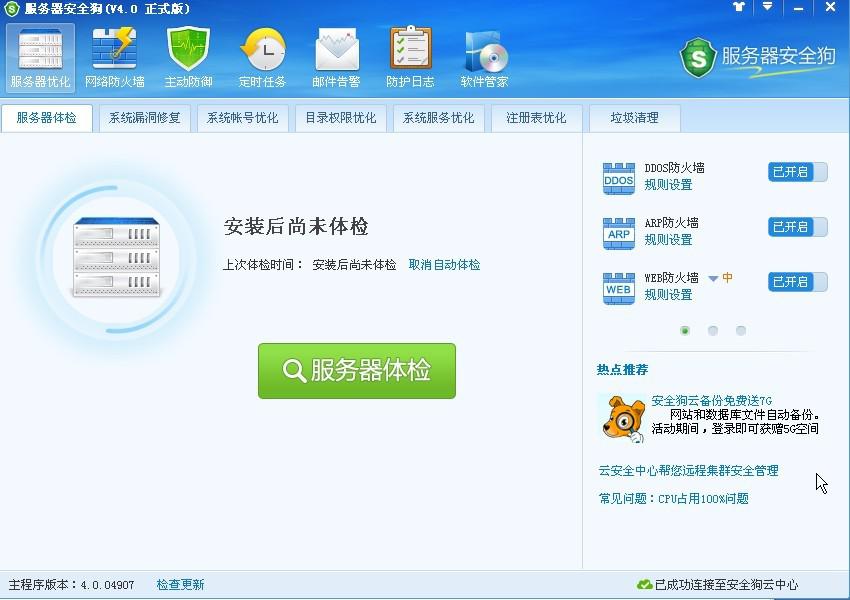

服务器安全狗之服务器体检操作教程

服务器安全狗的服务器体检功能主要是通过检查服务器的各种可能出现的系统漏洞,通过修复相应危险漏洞,帮助服务器有效抵抗外界的攻击,提高服务器的安全管理与服务器的运行稳定性。首先我们来了解下服务器体检主界面的信息:在服务器体检主界面左边可以通过点击“服务器体检”按钮...

服务器安全狗服务器安全服务器体检